¿Qué encontraremos en este artículo?

Nota del Editor: Si palabras como «Rug Pull», «Cold Wallet», «Tokenomics» Cripto-Seguridad, te suenan a otro idioma, no te preocupes. En este artículo, haremos un esfuerzo consciente por explicar estos conceptos de la forma más sencilla posible. Sin embargo, para blindar tu dinero, es vital que empieces a familiarizarte con estos términos técnicos. No los usamos para complicar la lectura, sino porque son las «palabras de poder» que necesitas conocer para detectar y evitar los fraudes financieros más comunes en el mundo cripto. Considera esta guía como tu manual de instrucciones para no ser la próxima víctima de un robo digital.

Introducción

El mercado de criptoactivos en 2026 es más maduro, pero los vectores de ataque son exponencialmente más complejos que hace unos años. Ya no basta con «no compartir tu frase semilla». Los delincuentes no buscan hackear la cadena de bloques; buscan hackear tu comportamiento y tus aprobaciones de contratos inteligentes.

Esta guía maestra no ofrece consejos financieros. Ofrece un protocolo de blindaje técnico y operativo. Si posees activos digitales, el conocimiento y la aplicación estricta de estos principios es la única garantía de custodia.

El principio maestro: Custodia es responsabilidad técnica

En el ecosistema cripto, la frase «No tus llaves, no tus criptos» no es un eslogan; es una verdad técnica inmutable basada en la criptografía de clave pública/privada (ECC). Quien posee la llave privada (la frase semilla de 12 o 24 palabras es su representación mnemónica) tiene el control total y exclusivo de los activos en la cadena de bloques.

Billeteras calientes vs. frías: El protocolo de segregación

Para garantizar una Cripto-Seguridad robusta, debes segregar tus activos basándote en el riesgo de exposición de la llave privada:

1- Billeteras Calientes (Hot Wallets – p.ej., Metamask, Phantom):

Estado: La llave privada se genera y almacena en un dispositivo conectado a Internet (móvil, PC).

Riesgo: Vulnerable a malware, phishing del navegador y ataques de suplantación.

Uso Técnico: Limitado exclusivamente a montos pequeños para interacción frecuente con protocolos DeFi o trading diario. Considera los activos aquí como «dinero de bolsillo».

2- Billeteras Frías (Cold Wallets / Hardware Wallets – p.ej., Ledger, Trezor):

Estado: La llave privada se genera y almacena fuera de línea, en un chip seguro dedicado. Nunca toca Internet.

Riesgo: Prácticamente nulo ante ataques remotos. El riesgo es físico (pérdida del dispositivo + frase semilla).

Uso Técnico: El estándar de oro para el 90-95% de tu portafolio. Es el «cofre del tesoro» que requiere confirmación física para cualquier transacción.

Base Técnica: Una billetera de hardware funciona mediante firmado fuera de línea. Tu PC prepara la transacción, la envía al dispositivo, tú la revisas y confirmas físicamente en el chip seguro, y el dispositivo devuelve solo la firma para ser transmitida. Tu llave privada jamás abandona el chip.

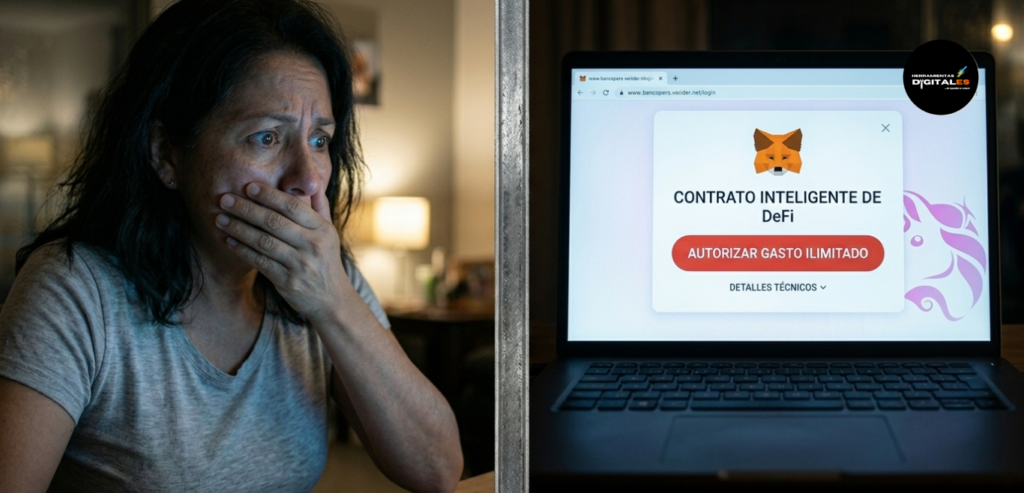

Anatomía de la amenaza Web3: El peligro de las aprobaciones

En 2026, el mayor riesgo no es que te roben la frase semilla, sino que firmes una aprobación de contrato malicioso. Al interactuar con aplicaciones descentralizadas (dApps) como Uniswap, a menudo firmas una transacción de «Aprobación» (Approval). Técnicamente, esto concede permiso a un contrato inteligente para gastar una cantidad específica (o ilimitada) de un token de tu billetera.

El ataque de la aprobación ilimitada

Un contrato inteligente malicioso puede solicitar aprobación ilimitada de tus tokens (p.ej., USDT) bajo la falsa premisa de una «interacción DeFi única». Una vez que firmas, el contrato tiene el poder técnico de vaciar ese token de tu billetera en cualquier momento del futuro, sin necesidad de que vuelvas a firmar nada.

Acción de Seguridad: Debes auditar y revocar periódicamente las aprobaciones de contratos antiguos o sospechosos. Utiliza herramientas estándar de la industria como Revoke.cash o los propios escáneres de bloques (Etherscan, Solscan) para verificar qué contratos tienen permisos sobre tus activos.

Detectando y evitando el «Rug Pull» en nuevas inversiones

Un «Rug Pull» (tirón de alfombra) es una estafa donde los desarrolladores de un proyecto drenan la liquidez del par de negociación del token, dejando a los inversores con un activo sin valor y sin posibilidad de venta. Es fraude, no una «mala inversión».

Señales de alerta técnica (Red Flags)

Anticiparse a un Rug Pull requiere una debida diligencia (due diligence) técnica rigurosa:

- Auditoría de Contrato Inteligente: Un proyecto legítimo en 2026 debe tener una auditoría de seguridad realizada por una firma reputada (como OpenZeppelin o Trail of Bits). La falta de ella es un riesgo inaceptable.

- Bloqueo de Liquidez: Verifica que los desarrolladores hayan bloqueado la liquidez del token en un contrato de custodia (timelock). Si la liquidez no está bloqueada, pueden retirarla en segundos. Herramientas como Unicrypt facilitan esta verificación.

- Tokenomics y Distribución: Utiliza escáneres de bloques para revisar la distribución de tokens. Si un pequeño número de billeteras controla una gran parte del suministro, existe un riesgo masivo de manipulación de precios y «dumping».

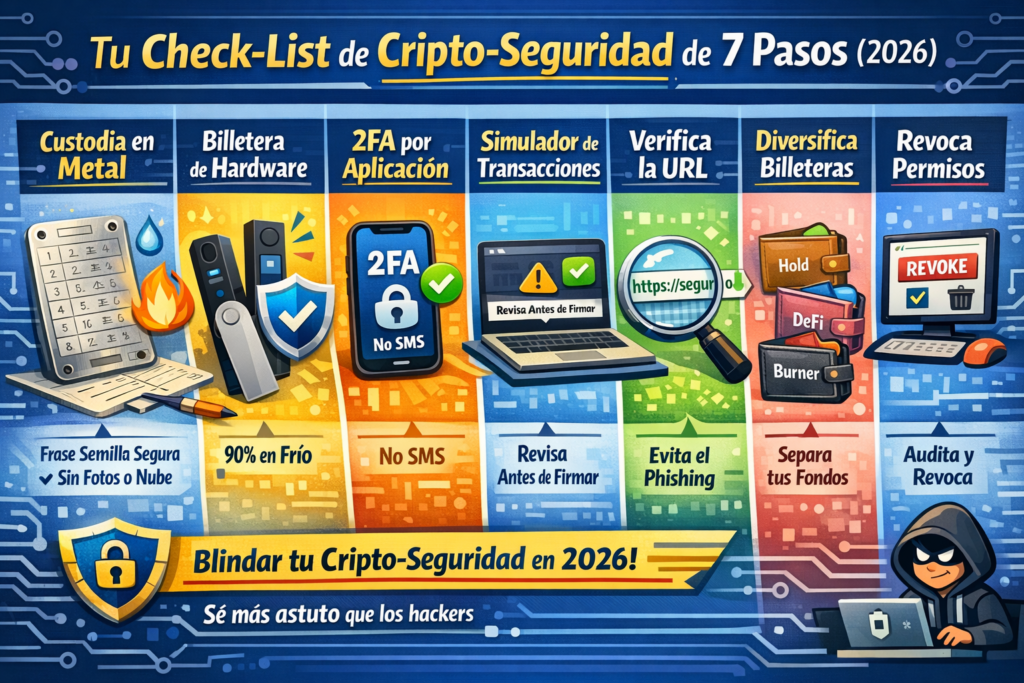

Tu Check-list de Cripto-Seguridad de 7 Pasos (2026)

Este protocolo de seguridad operacional (OpSec) debe ser tu rutina innegociable:

1- Custodia en Metal: Escribe tu frase semilla de 12/24 palabras en un dispositivo de metal resistente al fuego y al agua. NUNCA la guardes en una foto, correo, nube o archivo de texto.

2- Usa Billeteras de Hardware: Para el 90% de tus activos, la custodia en frío no es opcional. Es el estándar mínimo de seguridad.

3- 2FA por Aplicación (No SMS): Activa la autenticación de dos factores en todos tus exchanges y correos vinculados. Usa Google Authenticator o una app dedicada; el 2FA por SMS es vulnerable a ataques de SIM swapping.

4- Usa un Simulador de Transacciones: Antes de firmar cualquier transacción en tu Hot Wallet, usa un simulador (como Fire o Tenderly) para ver exactamente qué permisos estás otorgando y qué activos saldrán de tu billetera.

5- Verifica la URL: Antes de conectar tu billetera a cualquier dApp (p.ej., para un airdrop), verifica la URL carácter por carácter. Los ataques de phishing con dominios casi idénticos son masivos.

6- Diversifica tus Billeteras: No uses la misma Hot Wallet para todo. Ten una para «holdear», otra para interactuar con DeFi de confianza y una tercera («burner wallet») con montos mínimos para explorar nuevos proyectos.

7- Revoca Permisos Periódicamente: Haz una auditoría mensual en Revoke.cash y elimina las aprobaciones ilimitadas o de protocolos que ya no usas.

Este protocolo técnico es tu escudo. En herramientasdigitales.blog, nuestra misión es darte el conocimiento para usar la tecnología de forma segura y efectiva.

«Blindar tu conocimiento sobre Cripto-Seguridad es la única garantía para anticiparte a ataques que, en 2026, son cada vez más sofisticados y letales para tu economía digital.»

Preguntas Frecuentes (FAQ) sobre Cripto-Seguridad (2026)

Esta sección responde a las dudas técnicas más comunes para blindar tus activos digitales.

¿Qué es técnicamente un «Rug Pull» y cómo puedo detectarlo?

Un Rug Pull es un tipo de fraude donde los desarrolladores de un proyecto cripto eliminan repentinamente toda la liquidez del par de negociación del token en un exchange descentralizado (DEX). Esto hace que el token pierda todo su valor y sea imposible de vender. Para detectarlo, debes auditar el contrato inteligente en busca de funciones de «migración» no bloqueadas y verificar que la liquidez esté depositada en un contrato de custodia (timelock) verificado.

¿Por qué una «Cold Wallet» es considerada el estándar de oro de la seguridad?

Una Cold Wallet (billetera de hardware) genera y almacena la llave privada (tu frase semilla) en un chip seguro y aislado, totalmente fuera de línea. Al no tocar nunca Internet, es inmune a malware, phishing de navegador y ataques remotos. El dispositivo requiere una confirmación física (pulsar un botón) para firmar cualquier transacción, lo que garantiza que tú, y solo tú, tienes el control semántico de tus activos.

¿Qué riesgo corro si firmo una «Aprobación de Contrato Ilimitada»?

Al firmar una Aprobación de Contrato Ilimitada (p.ej., para un token USDT en un DEX), estás otorgando permiso técnico a ese contrato inteligente para gastar cualquier cantidad de ese token de tu billetera en el futuro. Si el contrato es malicioso o es hackeado, el atacante puede vaciar ese token específico de tu billetera en cualquier momento, sin necesidad de que vuelvas a firmar nada. Usa herramientas como Revoke.cash para auditar y eliminar estos permisos periódicamente.

¿Es seguro guardar mi frase semilla en una foto o en la nube?

NUNCA. Guardar tu frase semilla (las 12 o 24 palabras) en formato digital (foto, archivo de texto, correo, Google Drive, iCloud) es el error más grave de seguridad operativa. Si tu dispositivo es infectado con malware o si tus cuentas en la nube son comprometidas, los atacantes obtendrán control total instantáneo de todos tus activos. El protocolo de seguridad exige custodiar la frase semilla en un soporte físico no digital, preferiblemente metal resistente al fuego y agua.

¿Qué debo hacer inmediatamente si sospecho que mi billetera ha sido comprometida?

Si sospechas que tu billetera ha sido comprometida, cada segundo cuenta. Sigue este protocolo de emergencia:

1- Transfiere tus activos: Mueve inmediatamente todos los fondos restantes a una billetera nueva y segura (preferiblemente una Cold Wallet).

2- Revoca permisos: Utiliza Revoke.cash para eliminar todas las aprobaciones de contratos antiguos en la billetera comprometida para detener el drenado de tokens.

3- Aísla la billetera: Deja de usar esa billetera para siempre. No interactúes con ninguna dApp y no deposites más fondos en ella.

4- Investiga: Trata de identificar el vector de ataque (phishing, malware) para proteger tus otros dispositivos y cuentas.

Tu blindaje es tu responsabilidad digital

En el mundo de las criptomonedas, la seguridad no es una opción; es la única forma de asegurarte de que tu dinero siga siendo tuyo. No permitas que la falta de conocimiento sea tu mayor debilidad. Aprender y aplicar estas reglas de Cripto-Seguridad es la única manera de detectar las estafas antes de que sea tarde, especialmente ahora que los ladrones digitales usan trucos cada vez más sofisticados para robar tus ahorros. Convierte esta guía en tu manual de reglas innegociables y protege tu inversión con total tranquilidad.

¿Qué herramienta de seguridad operativa o Cold Wallet usas tú en tu día a día para proteger tus inversiones? Déjanos tu experiencia y consejos en los comentarios.