Tabla de contenidos

Tu vida digital, secuestrada

Podría pasar que un día al encender tu laptop para revisar las fotos de tu último viaje familiar o acceder a ese documento crítico de un cliente. En su lugar, encuentras un archivo de texto con un mensaje aterrador: «Tus archivos han sido encriptados. Paga X cantidad en Bitcoin para recuperarlos». El ransomware personal acaba de golpear tu hogar, secuestrando tus recuerdos más preciados y documentos vitales. Es el momento en que la tecnología se convierte en tu peor enemigo.

Un trance de incertidumbre y miedo:

La sensación inicial es de impotencia total. Las fotos del primer cumpleaños de tu hijo, tu tesis, o la contabilidad de tu pequeño negocio están fuera de tu alcance. El tiempo corre y la amenaza de perderlo todo para siempre te paraliza. Es una violación de tu privacidad y seguridad digital. Te sientes vulnerable, enojado y tentado a pagar para acabar con la pesadilla. Pero pagar no garantiza nada y perpetúa el ciclo del cibercrimen.

Busquemos una solución

Respira. Esta es una situación crítica, pero no desesperada. Tienes opciones. En este artículo exhaustivo, actuaremos como tu mentor experto para guiarte a través de los pasos técnicos necesarios para enfrentar un ataque de ransomware personal. Aprenderás a identificar el tipo de ransomware, a contener la infección, a buscar herramientas de descifrado gratuitas y, lo más importante, a implementar medidas de blindaje para que esto nunca vuelva a suceder.

Anatomía del ransomware personal

El ransomware personal es un tipo de malware diseñado para encriptar los archivos de un usuario final, como fotos, documentos, vídeos y bases de datos. A diferencia de los ataques corporativos, que buscan interrumpir operaciones empresariales, el ransomware personal se dirige a la conexión emocional y práctica que tenemos con nuestros datos individuales.

¿Cómo Infecta el Ransomware tu dispositivo?

Los vectores de ataque más comunes son:

Phishing por correo electrónico: Un correo que parece legítimo (de tu banco, servicio de mensajería o un amigo) que te engaña para descargar un archivo adjunto malicioso.

Descargas «Drive-by»: Visitar un sitio web infectado que descarga e instala el malware en segundo plano sin tu consentimiento.

Publicidad maliciosa (Malvertising): Anuncios legítimos en sitios web que han sido comprometidos para redirigirte a servidores de descarga de ransomware.

Software no parcheado: Explotar vulnerabilidades en tu sistema operativo o aplicaciones que no han sido actualizadas.

Cuadro comparativo: Ransomware vs. otros malware (2026)

| Tipo de Malware | Objetivo Principal | Impacto Inmediato | Método de Operación | Requiere Rescate |

| Ransomware Personal | Encriptar archivos personales | Pérdida de acceso a datos cruciales | Encriptación asimétrica avanzada | Sí, en criptomonedas |

| Spyware | Robar información sensible | Pérdida de privacidad y credenciales | Monitoreo silencioso (Keyloggers, capturas) | No |

| Troyano Bancario | Robar credenciales financieras | Robo de dinero de cuentas | Intercepción de sesiones de banca online | No |

| Criptominero | Usar recursos del sistema | Lentitud del dispositivo y alto consumo | Minería de criptomonedas en segundo plano | No |

| Adware | Mostrar publicidad intrusiva | Molestia y menor rendimiento | Inserción de anuncios en navegador/sistema | No |

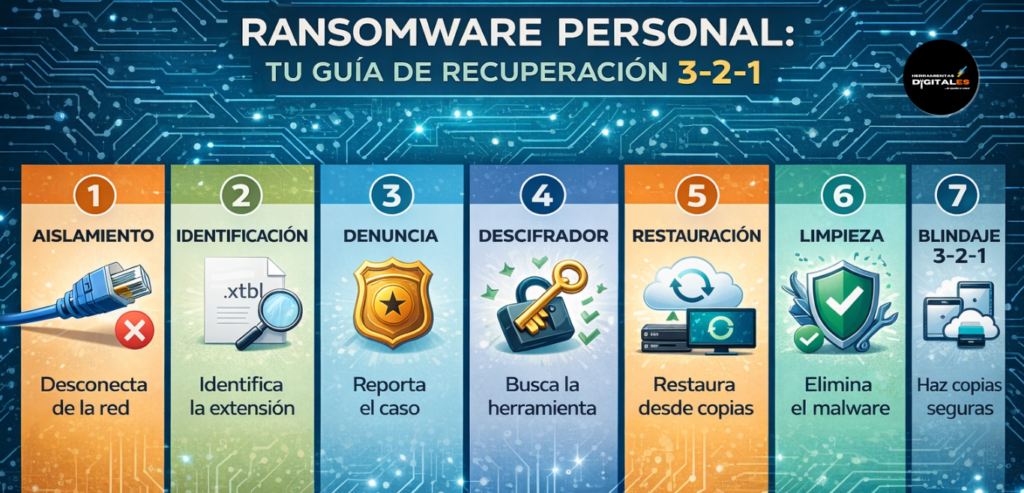

7 pasos indispensables si bloquean tus fotos y archivos

Si ya estás infectado, sigue este protocolo de autoridad para minimizar el daño y maximizar tus posibilidades de recuperación.

Paso 1: Aislamiento Inmediato

La prioridad número uno es detener la propagación del ransomware personal.

Desconecta de la Red: Desactiva el Wi-Fi, desconecta el cable Ethernet y cualquier otro tipo de conexión de red (Bluetooth).

Apaga Dispositivos Externos: Desenchufa discos duros externos, memorias USB o tarjetas SD que estén conectadas.

Identifica la Fuente: Si tienes varios dispositivos, apaga la laptop o PC que sospechas que es la fuente original de la infección.

Nota: No intentes borrar el ransomware en este momento, ya que podrías eliminar información crítica necesaria para un posible descifrado posterior.

Paso 2: Identificación del ransomware

Saber a qué te enfrentas es crucial.

Busca la Nota de Rescate: Lee atentamente el archivo de texto o la imagen de fondo que te pide el rescate. Copia su contenido de forma segura.

Analiza la Extensión de Archivo: El ransomware suele cambiar la extensión de tus archivos (ej: .jpg.encrypted, .docx.xtbl, .txt.wannacry).

Utiliza Herramientas Online: Sube la nota de rescate y un archivo encriptado (sin datos sensibles) a sitios como «ID Ransomware» o «No More Ransom». Estas plataformas, desarrolladas por expertos en seguridad, pueden identificar la familia del ransomware y si existe un descifrador disponible.

Paso 3: Denuncia a las autoridades

Denunciar el cibercrimen es importante para la investigación global.

Contacta a la Policía Local: Presenta una denuncia formal sobre el secuestro de tus datos personales.

Informa a Agencias Especializadas: En Perú, puedes reportar a la División de Investigación de Delitos de Alta Tecnología (DIVINDAT). A nivel internacional, puedes reportar a agencias como el FBI (IC3) o la Europol.

Paso 4: Busca un descifrador gratuito

Aquí es donde la comunidad de ciberseguridad se une para ayudarte con el ransomware personal.

«No More Ransom»: Es el recurso principal. La Europol, la Policía de los Países Bajos y empresas de seguridad como Kaspersky y McAfee ofrecen descifradores gratuitos para cientos de familias de ransomware. Busca activamente si hay una herramienta para la extensión que identificaste en el Paso 2.

Sitios de Proveedores de Antivirus: Revisa los sitios oficiales de empresas de antivirus reconocidas, ya que a menudo publican descifradores para cepas específicas.

Regla de Oro: Nunca busques descifradores en sitios web desconocidos o foros de dudosa reputación, ya que podrías descargar otro malware.

Paso 5: Recuperación desde Copias de Seguridad

Si tienes un buen sistema de backups, este es el momento de usarlo.

Verifica la Integridad del Backup: Asegúrate de que tus copias de seguridad estén limpias y no hayan sido infectadas también.

Restauración Segura: Restaura tus archivos en un dispositivo que sepas que está limpio y parcheado.

Importante: Solo restaura después de haber eliminado el ransomware (Paso 6).

Paso 6: Eliminación del ransomware y limpieza

Una vez que hayas intentado recuperar tus datos o si no tienes backups, debes limpiar tu dispositivo.

Escaneo completo: Utiliza un software antivirus/antimalware de confianza actualizado para realizar un escaneo completo y eliminar cualquier rastro del ransomware.

Actualización total: Parchea tu sistema operativo (Windows, macOS), navegadores y todas tus aplicaciones para cerrar las vulnerabilidades que explotó el malware.

Considera formatear: Si no estás seguro de que la limpieza ha sido total, la opción más segura puede ser formatear el dispositivo y reinstalar todo desde cero.

Paso 7: Blindaje Post-Ataque

Aprende la lección y protege tu futuro digital del ransomware personal.

Sistema de Copias de Seguridad «3-2-1»: Mantén al menos 3 copias de tus datos, en 2 formatos diferentes, con 1 copia offline o en una ubicación remota.

Usa un Buen Antivirus: Invierte en una suite de seguridad completa con protección proactiva contra ransomware.

Educación Continua: Mantente informado sobre las nuevas tácticas de phishing e ingeniería social.

Check-list de Implementación: Blindaje contra Ransomware Personal 2026

Sigue esta lista indispensable para proteger tus datos antes de que ocurra un ataque.

[ ] Copias de Seguridad: Tengo un sistema «3-2-1» implementado y verificado.

[ ] Copia Offline: Al menos una copia de seguridad está encriptada y físicamente desconectada de cualquier red.

[ ] Actualizaciones Automáticas: Tengo activadas las actualizaciones automáticas del sistema operativo y las aplicaciones principales.

[ ] Antivirus de Confianza: Uso un software antivirus/antimalware actualizado con protección contra ransomware.

[ ] Cortafuegos Activado: El cortafuegos de mi sistema operativo y/o router está activo.

[ ] Doble Factor de Autenticación (2FA): Tengo activado el 2FA en todas mis cuentas importantes (email, banco, servicios en la nube).

[ ] Cuidado con el Email: No abro archivos adjuntos ni hago clic en enlaces de correos electrónicos de remitentes desconocidos o sospechosos.

[ ] Navegación Segura: Evito descargar software pirata o visitar sitios web de reputación dudosa.

[ ] Gestión de Permisos: Utilizo una cuenta de usuario estándar en lugar de una cuenta de administrador para el uso diario de la PC.

Bloque FAQ: Preguntas críticas de ciberseguridad

¿Debo pagar el rescate del ransomware personal?

No. Los expertos en seguridad y las autoridades lo desaconsejan fuertemente. Pagar no garantiza que recibirás la clave de descifrado, y el dinero financia futuras operaciones criminales. Además, pagar te marca como una «víctima fácil» para futuros ataques.

¿Cómo puedo estar seguro de que un descifrador gratuito es legítimo?

Utiliza únicamente fuentes de autoridad como el portal «No More Ransom» (coordinado por Europol) o los sitios oficiales de empresas de ciberseguridad reconocidas a nivel mundial. Nunca descargues descifradores de enlaces en foros o sitios de descarga de software.

¿El ransomware personal puede infectar mis copias de seguridad en la nube (ej: Google Drive, OneDrive)?

Sí. Si tienes un buen sistema de backups en la nube que sincroniza archivos en tiempo real, el ransomware puede encriptar los archivos locales y luego la nube sincronizará los archivos corruptos, sobrescribiendo las copias limpias. Es vital usar servicios con historial de versiones o copias de seguridad de imágenes del sistema que no se sincronicen de forma continua.

¿Formatear mi computadora es suficiente para eliminar el ransomware?

Sí, un formateo completo con una reinstalación limpia del sistema operativo y las aplicaciones debería eliminar cualquier malware, incluido el ransomware. Sin embargo, no recuperará tus archivos encriptados a menos que tengas una copia de seguridad externa.

¿Qué medidas legales puedo tomar contra los atacantes?

Las posibilidades de éxito legal individual son muy bajas debido al anonimato y la internacionalidad de los atacantes. Sin embargo, denunciar el incidente es esencial para que las autoridades puedan recopilar evidencia, identificar patrones y trabajar en operaciones internacionales para desmantelar grupos de ransomware. Tu denuncia es un grano de arena en la lucha global.

La Verificación mata a la confianza

En 2026, tu vida digital es un activo invaluable. El ransomware personal es una amenaza real y devastadora, pero no tiene por qué ser el final de tus recuerdos o documentos vitales. Al adoptar una mentalidad de autoridad operativa, donde la verificación sistemática reemplaza a la confianza ciega en la tecnología, puedes blindar tu hogar contra estos ataques.

Revisa aquí más forma de fraudes digitales

Recuerda: la mejor defensa es la prevención, y una buena copia de seguridad es tu seguro de vida digital. No permitas que el miedo te paralice; toma el control de tu seguridad digital hoy mismo.