¿Qué encontraremos en este artículo?

El precio invisible de la conectividad

Cada vez que inicias sesión, realizas una transferencia o descargas una aplicación, dejas un rastro. En 2026, los ataques de ingeniería social y el secuestro de datos no son exclusivos de grandes corporaciones; el objetivo es el profesional independiente, el creador y el emprendedor digital. Tu vida entera (finanzas, reputación y archivos personales) está a un clic de ser vulnerada por un descuido mínimo. La higiene ciber-personal es necesaria y aquí te explicamos porque.

Un problema latente

Imagina despertar mañana y descubrir que no puedes acceder a tu cuenta bancaria, que tu correo profesional envía spam a tus clientes y que tus fotos privadas están en un foro de la deep web. La sensación de violación de la privacidad es devastadora, pero el impacto financiero puede ser terminal para un negocio basado en herramientas digitales. La mayoría de las personas solo reaccionan cuando el daño ya es irreversible.

Los hábitos para tu protección digital

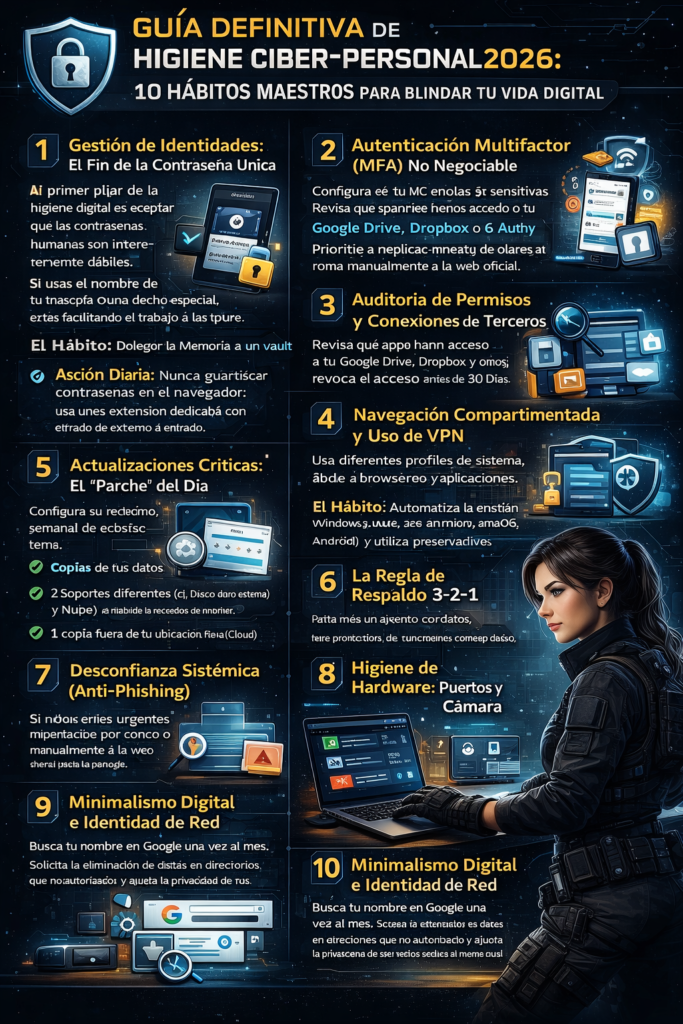

La seguridad no es un software que se instala; es un comportamiento que se cultiva. La Higiene Ciber-Personal es el conjunto de rutinas diarias que reducen tu superficie de ataque a niveles mínimos. A continuación, desglosamos los 10 hábitos indispensables para transformar tu vulnerabilidad en una fortaleza digital impenetrable.

1. Gestión de identidades: El fin de la contraseña única

El primer pilar de la higiene digital es aceptar que las contraseñas humanas son inherentemente débiles. Si usas el nombre de tu mascota o una fecha especial, estás facilitando el trabajo a los ataques de fuerza bruta.

El hábito: Delegar la memoria a un Vault

Debes utilizar un gestor de contraseñas (Password Manager) para generar y almacenar claves únicas de más de 16 caracteres, incluyendo símbolos complejos. En 2026, la tendencia es el uso de Passkeys (llaves de paso), que eliminan la necesidad de escribir y se basan en biometría.

Acción diaria: Nunca guardes contraseñas en el navegador; usa una extensión dedicada con cifrado de extremo a extremo.

2. Autenticación Multifactor (MFA) No Negociable

Tener una contraseña segura ya no es suficiente. Si una base de datos de un servicio que utilizas se filtra, tu clave queda expuesta.

El Hábito: El Factor Físico

Configura el MFA en todas tus cuentas sensibles (Gmail, Bancos, Redes Sociales). Sin embargo, evita el SMS como segundo factor, ya que es vulnerable al SIM Swapping. Prioriza aplicaciones de autenticación (Google Authenticator, Authy) o, mejor aún, llaves físicas de seguridad.

3. Auditoría de permisos y conexiones de terceros

Muchas veces otorgamos acceso a nuestra información a aplicaciones de «productividad» o juegos casuales que olvidamos borrar. Estas aplicaciones son puertas traseras ideales para el robo de datos.

El Hábito: Limpieza semanal de ecosistema

Revisa qué aplicaciones tienen acceso a tu Google Drive, Dropbox o perfiles de redes sociales. Si no la has usado en los últimos 30 días, revoca el acceso inmediatamente.

4. Navegación compartimentada y uso de VPN

Navegar por sitios de noticias, herramientas de diseño y banca desde la misma ventana del navegador es un riesgo de seguridad conocido como Cross-Site Scripting.

El Hábito: Perfiles de usuario

Utiliza diferentes perfiles de navegador (o navegadores distintos) para el trabajo, las finanzas y el ocio. Además, el uso de una VPN (Virtual Private Network) de alta confianza es obligatorio si trabajas desde cafeterías o redes Wi-Fi públicas.

Cuadro Comparativo: Estrategias de conexión segura

| Característica | Wi-Fi Pública Sin Protección | VPN Premium | Navegación Tor |

| Nivel de Privacidad | Nulo | Alto | Máximo |

| Velocidad | Variable | Alta | Baja |

| Uso Recomendado | Nunca para datos sensibles | Trabajo diario y viajes | Anonimato extremo |

| Protección IP | No | Sí | Sí (Múltiples nodos) |

| Cifrado de Datos | Depende del sitio (HTTPS) | Túnel AES-256 | Triple cifrado |

5. Actualizaciones críticas: El «Parche» del día

Los hackers no siempre inventan nuevas formas de entrar; a menudo usan vulnerabilidades viejas que ya tienen solución, pero que el usuario no ha instalado.

6. La Regla de respaldo 3-2-1

El Hábito: Automatizar el mantenimiento

Configura tu sistema operativo (Windows, macOS, Android) y todas tus aplicaciones para que se actualicen automáticamente. Un sistema desactualizado es una invitación abierta al Ransomware.

Ninguna medida de seguridad es 100% infalible. Si tus datos son secuestrados por un virus, tu única salvación es el respaldo.

El Hábito: El Backup silencioso

3 copias de tus datos.

2 soportes diferentes (ej. Disco duro externo y Nube).

1 copia fuera de tu ubicación física (Cloud).

7. Desconfianza sistémica (Anti-Phishing)

El eslabón más débil siempre es el humano. El phishing en 2026 utiliza IA para clonar voces y redactar correos perfectos que imitan a tu jefe o a tu banco.

El Hábito: Verificación por canal alternativo

Si recibes un correo urgente pidiendo dinero o cambios de clave, no hagas clic. Llama por teléfono a la persona o entra manualmente a la web oficial del servicio. La urgencia es la herramienta favorita del estafador.

8. Higiene de hardware: Puertos y cámara

El malware no solo llega por internet. Un USB encontrado en la calle o un cable de carga «de cortesía» pueden contener chips maliciosos.

El Hábito: Bloqueo físico

Usa protectores de cámara (webcam covers).

Utiliza «preservativos USB» (bloqueadores de datos) si necesitas cargar tu móvil en lugares públicos.

9. Limpieza de metadatos en archivos compartidos

Cuando envías una foto o un PDF, el archivo lleva consigo información oculta: tu ubicación GPS, el modelo de tu dispositivo y la fecha exacta.

El Hábito: Scrubbing de datos

Antes de publicar imágenes de tu oficina o documentos en redes sociales, utiliza herramientas de limpieza de metadatos (EXIF) para no revelar tu ubicación exacta o hábitos de trabajo.

10. Minimalismo digital e identidad de red

Cuanta menos información personal haya en internet, más difícil será para un atacante construir un perfil para engañarte.

El Hábito: El ego-search preventivo

Busca tu nombre en Google una vez al mes. Solicita la eliminación de datos en directorios que no autorizaste y ajusta la privacidad de tus redes sociales al máximo nivel posible.

Check-list de implementación: Blindaje en 24 horas

Sigue estos pasos para elevar tu nivel de seguridad hoy mismo:

[ ] Acción 1: Instalar un Gestor de Contraseñas y cambiar la clave maestra por una frase larga.

[ ] Acción 2: Activar MFA (Autenticación de dos pasos) en el correo principal y aplicaciones bancarias.

[ ] Acción 3: Revisar y eliminar extensiones de navegador que no se usen.

[ ] Acción 4: Configurar una copia de seguridad automática en la nube (cifrada).

[ ] Acción 5: Actualizar el Sistema Operativo y el Firmware del router de casa.

[ ] Acción 6: Colocar una pegatina o protector físico en la cámara de la laptop.

![Texto Alternativo (ALT): 🛡️ Fotografía fotorrealista en primer plano de una mano blindada con el guante táctico de la mujer (image_18.png). Su dedo índice, iluminado por una linterna táctica, está marcando un check verde en una interfaz AR transparente. La lista proyectada sobre el escritorio de madera de image_32.png muestra los pasos del '[2026] CHECK-LIST DE IMPLEMENTACIÓN: BLINDAJE EN 24 HORAS'. El paso '✅ 1. Activar MFA (Google Authenticator)' está marcado. Al fondo, a través del ventanal lluvioso, se mantiene la guía del faro de La Perla barriendo la ciudad oscura con su haz de luz. Sin texto legible.](https://herramientasdigitales.blog/wp-content/uploads/2026/04/checklist-blindaje-operativo-24horas-ciberpersonal-1024x493.png)

Bloque FAQ: Preguntas Frecuentes sobre Seguridad Digital

¿Es seguro guardar mis contraseñas en Google Chrome?

Aunque es cómodo, es preferible usar gestores dedicados como Bitwarden o 1Password. Estos ofrecen capas de cifrado superiores y funciones de auditoría que los navegadores estándar no poseen.

¿Una VPN me hace 100% invisible?

No. Una VPN oculta tu dirección IP y cifra tu tráfico frente a tu proveedor de internet o hackers en la red local, pero no te protege si tú mismo entregas tus datos en un sitio de phishing.

¿Qué hago si creo que mi móvil ha sido hackeado?

Reinicia el dispositivo, revisa el consumo de batería (apps sospechosas consumen más), elimina apps recientes y, en caso extremo, realiza un «Factory Reset» tras respaldar tus archivos esenciales.

¿Son seguros los antivirus gratuitos en 2026?

Los antivirus gratuitos ofrecen una protección básica, pero para un profesional digital, se recomiendan suites de seguridad que incluyan protección contra ransomware en tiempo real y monitoreo de la Dark Web.

¿Qué es el «SIM Swapping» y cómo lo evito?

Es cuando un atacante convence a tu operadora telefónica de transferir tu número a una nueva tarjeta SIM. Para evitarlo, pide a tu operadora que ponga una clave de seguridad (PIN) para cualquier cambio en tu línea.

Tu seguridad es un proceso, no un producto

Hemos recorrido los 10 hábitos esenciales para transformar tu presencia en línea de un perfil vulnerable a una verdadera fortaleza digital. En el ecosistema tecnológico de 2026, la Higiene Ciber-Personal ya no es una opción para «expertos», es la base sobre la cual se construye cualquier negocio online sólido y una vida privada tranquila.

La seguridad absoluta no existe, pero la resiliencia digital sí. Al implementar el uso de gestores de contraseñas, autenticación multifactor y respaldos sistemáticos, no solo proteges tus datos: proteges tu tiempo, tu dinero y tu reputación. Recuerda que el eslabón más fuerte de la cadena puedes ser tú, siempre que conviertas la precaución en una rutina automática y profesional.

💬 ¡Queremos leerte!

La seguridad digital evoluciona cada día y la experiencia de nuestra comunidad es nuestra mejor herramienta de aprendizaje.

- ¿Cuál de estos 10 hábitos ya tienes integrado en tu rutina y cuál te resulta más difícil de implementar?

- ¿Has utilizado alguna herramienta de seguridad que te haya salvado de un susto digital?

Déjanos tu comentario abajo. Tu aporte podría ser la clave para que otro emprendedor evite un hackeo hoy mismo. Si te ha servido esta guía, compártela con ese colega que todavía usa la misma contraseña para todo. ¡Blindemos juntos nuestra red!