¿Qué encontraremos en este artículo?

En la era del trabajo híbrido o, como comúnmente se le conoce, trabajo remoto, la línea que separa nuestra vida personal de la profesional se ha vuelto peligrosamente delgada. No se trata solo de trabajar desde el sofá; se trata de que el hogar se ha convertido en una extensión de la oficina corporativa, y con ello han llegado herramientas de supervisión cada vez más invasivas. Para proteger tu privacidad digital en este entorno, es crucial implementar estrategias de seguridad y herramientas de productividad que actúen como un escudo.

El dilema del observador invisible

Estás en tu casa, utilizando tu conexión a internet y, a menudo, tu propio equipo. Sin embargo, sientes una presión constante. ¿Está mi jefe viendo mi pantalla ahora mismo? ¿Sabe la empresa cuánto tiempo pasé en una pestaña de YouTube durante mi descanso? El auge del «bossware» (software de vigilancia empresarial) ha transformado la confianza en métricas de clics y movimientos del ratón.

¿Tienes derecho a tu privacidad en horario laboral?

Esta vigilancia no solo erosiona la moral, sino que pone en riesgo tu privacidad digital. Si usas el mismo ordenador para gestionar tus finanzas personales o chatear con tu familia, una captura de pantalla aleatoria del software de tu empresa podría exponer datos sensibles, contraseñas o conversaciones íntimas. El estrés de sentirse observado 24/7 reduce la productividad real y genera un agotamiento mental que ninguna «cultura empresarial» puede compensar.

No tienes que pagar ese precio

No tienes por qué aceptar la vigilancia total como el precio a pagar por el teletrabajo. En este artículo, exploraremos cómo auditar tu entorno de trabajo, qué herramientas utilizar para cifrar tus comunicaciones y cómo establecer barreras técnicas infranqueables para proteger tu intimidad sin comprometer tu rendimiento profesional.

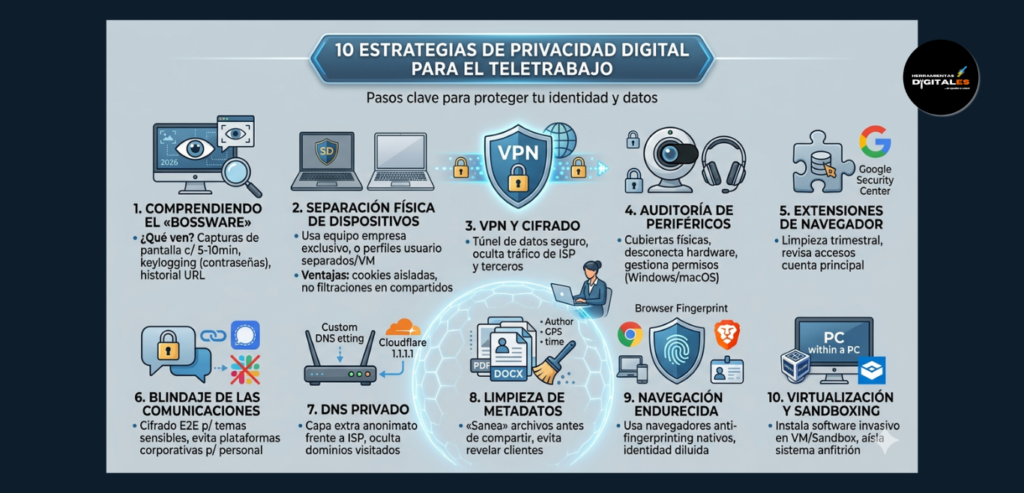

1. Comprendiendo el «Bossware»: ¿Qué pueden ver realmente?

Antes de defenderte, debes conocer el alcance de las herramientas de monitoreo. Software como Hubstaff, Time Doctor o Teramind han evolucionado. Ya no se limitan a registrar horas; ahora pueden realizar:

Capturas de pantalla automáticas: Cada 5 o 10 minutos.

Registro de pulsaciones (Keylogging): Todo lo que escribes, incluyendo contraseñas (si no hay protecciones).

Seguimiento de URL: Un historial detallado de cada sitio web visitado.

Activación de cámara y micrófono: En casos extremos y éticamente cuestionables, pero técnicamente posibles.

Es vital revisar el contrato laboral y las políticas de IT. En muchas jurisdicciones, las empresas deben informar sobre qué tipo de software de monitoreo está instalado.

2. La regla de oro: Separación física de dispositivos

La estrategia de privacidad digital más efectiva es también la más sencilla: Nunca mezcles lo personal con lo profesional.

Si tu empresa te proporciona un ordenador, úsalo exclusivamente para el trabajo. Si eres un freelancer o utilizas tu propio equipo (BYOD – Bring Your Own Device), la solución técnica es crear perfiles de usuario separados en el sistema operativo o, mejor aún, utilizar máquinas virtuales.

Ventajas de la separación de entornos:

Aislamiento de cookies: Tus búsquedas personales en Google no afectarán los resultados del navegador del trabajo.

Prevención de filtraciones: Evitas que una notificación personal aparezca durante una presentación de pantalla compartida.

Higiene mental: Cerrar la sesión de trabajo ayuda a «desconectar» psicológicamente.

3. VPN y cifrado: Protegiendo el túnel de datos

Cuando trabajas de forma remota, tus datos viajan por redes que no siempre son seguras. Una VPN (Virtual Private Network) es esencial, pero hay matices. Si usas la VPN de la empresa, recuerda que todo el tráfico que pase por ella es visible para el administrador de red de tu empleador.

Para una verdadera privacidad digital, considera el uso de una VPN personal en tu router o dispositivos personales para ocultar tu actividad a tu proveedor de servicios de internet (ISP) y a terceros malintencionados.

Comparativa de herramientas de privacidad 2026

| Herramienta | Función Principal | Nivel de Privacidad | Ideal para… |

| Signal | Mensajería cifrada | Máximo (Cifrado E2E) | Comunicaciones confidenciales. |

| ProtonMail | Correo electrónico | Alto | Evitar el rastreo de datos de marketing. |

| Tails OS | Sistema Operativo | Extremo | Privacidad total y navegación anónima. |

| Mullvad VPN | Conexión segura | Muy Alto | Ocultar IP sin registros de actividad. |

| Brave Browser | Navegador Web | Alto | Bloquear trackers y anuncios invasivos. |

4. Auditoría de periféricos: Cámara y micrófono

La seguridad física complementa a la digital. El acceso no autorizado a la webcam es una de las mayores pesadillas de privacidad.

Cubiertas físicas: Un simple deslizador de plástico para la cámara es infalible.

Desconexión de hardware: Si usas periféricos externos (USB), desconéctalos al terminar tu jornada.

Gestión de permisos: En Windows o macOS, revisa en «Configuración de privacidad» qué aplicaciones tienen permiso para acceder al micrófono. Te sorprendería cuántas apps «innecesarias» tienen este permiso activo.

5. El peligro de las extensiones de navegador

A menudo descuidamos las extensiones de Chrome o Edge. Muchas herramientas de productividad gratuitas se financian vendiendo tus datos de navegación. Lo recomendable es realizar una limpieza trimestral de extensiones.

Utiliza herramientas oficiales como el Centro de Seguridad de Google para revisar qué servicios tienen acceso a tu cuenta principal.

6. Blindaje de las comunicaciones: Más allá de Slack y Teams

Las plataformas corporativas como Slack o Microsoft Teams son propiedad de la empresa. Esto significa que, legalmente, los administradores pueden (bajo ciertas condiciones y procesos) acceder a los registros de chat.

Si necesitas discutir temas sensibles que no pertenecen estrictamente al registro corporativo (como asuntos sindicales, personales o de salud), utiliza canales de comunicación con cifrado de extremo a extremo como Signal.

7. DNS privado: El rastro que no sabías que dejabas

Incluso si usas el modo incógnito, tu router sabe a qué dominios te conectas. Cambiar el DNS de tu router por uno que priorice la privacidad (como Cloudflare 1.1.1.1 o Quad9) añade una capa extra de anonimato frente a tu proveedor de internet.

8. El Rastro invisible: Limpieza de metadatos en archivos

Cada vez que envías un documento Word, un PDF o una imagen a un colega o cliente, estás enviando mucho más que el contenido visible. Los metadatos incluyen el nombre del autor, la ubicación GPS (en fotos), el tiempo de edición y la ruta de carpetas en tu ordenador.

Para proteger tu privacidad digital, debes «sanear» tus archivos antes de compartirlos:

En Windows: Haz clic derecho en el archivo > Propiedades > Detalles > «Quitar propiedades e información personal».

En PDF: Usa herramientas como Adobe Acrobat o alternativas Open Source para eliminar los metadatos de autoría corporativa.

Importancia: Si trabajas para varios clientes a la vez, los metadatos pueden revelar para quién más estás trabajando, rompiendo acuerdos de confidencialidad de forma accidental.

9. Navegación endurecida: Evitando el Fingerprinting

El seguimiento ya no depende solo de las cookies. El «Browser Fingerprinting» identifica tu dispositivo mediante la resolución de pantalla, las fuentes instaladas, la versión del sistema operativo y hasta el nivel de batería. Esto permite a las empresas de publicidad y software de monitoreo rastrearte incluso si borras tus cookies.

Solución: Utiliza navegadores que implementen «anti-fingerprinting» de forma nativa, como LibreWolf o Brave. Estos navegadores hacen que tu ordenador parezca idéntico al de miles de otros usuarios, diluyendo tu identidad única en la red.

10. Virtualización y Sandboxing: El muro definitivo

Si tu empresa te obliga a instalar un software de monitoreo que consideras demasiado invasivo, no lo instales directamente en tu sistema principal. Utiliza la virtualización.

Máquinas Virtuales (VM): Herramientas como te permiten crear un «ordenador dentro de tu ordenador». Instala ahí todo el software de trabajo. El software de vigilancia creerá que ese es tu ordenador real, pero no tendrá acceso a tus fotos, documentos o actividad en el sistema anfitrión.

Windows Sandbox: Una función rápida para abrir archivos sospechosos en un entorno aislado que se destruye al cerrarse, ideal para mantener la privacidad digital ante software de terceros.

No olvides que tambien puedes recurrir a la limpieza de tu pasado online.

Check-list de implementación: Blindaje en 30 minutos

Sigue estos pasos para mejorar tu privacidad digital de inmediato:

[ ] Revisión de procesos: Abre el Administrador de Tareas (Ctrl+Shift+Esc) y busca procesos desconocidos que consuman CPU de forma constante (posible bossware).

[ ] Cámara: Coloca una cubierta física en tu webcam.

[ ] Cuentas: Asegúrate de que tu cuenta personal de Google/Apple no esté sincronizada en el navegador que usas para trabajar.

[ ] Contraseñas: Cambia a un gestor de contraseñas local o cifrado (como Bitwarden) y activa el Segundo Factor de Autenticación (2FA).

[ ] Limpieza de cookies: Configura tu navegador de trabajo para borrar cookies al cerrar la sesión.

[ ] Actualización: Verifica que tu sistema operativo tenga los últimos parches de seguridad de 2026 aplicados.

Bloque FAQ: Preguntas Frecuentes sobre privacidad laboral

¿Es legal que mi empresa instale software de monitoreo en mi ordenador personal?

Depende de la legislación de tu país y del contrato que hayas firmado. Generalmente, si usas tu equipo para el trabajo, pueden exigir la instalación de ciertas herramientas, pero el acceso a tu área personal suele estar restringido legalmente.

¿Puede una VPN ocultar mi actividad si el software de monitoreo está instalado en mi PC?

No totalmente. La VPN cifra los datos en tránsito, pero si el software reside en tu ordenador (como un keylogger), capturará la información antes de que sea cifrada por la VPN.

¿El «Modo Incógnito» me protege de la vigilancia de la empresa?

No. El modo incógnito solo evita que se guarde el historial en el dispositivo local, pero el tráfico sigue pasando por los servidores de la red y puede ser interceptado por administradores de IT o firewalls corporativos.

¿Cómo detecto si mi micrófono está siendo utilizado sin mi permiso?

En sistemas modernos como Windows 11 o macOS, aparecerá un punto naranja o verde en la barra de tareas o menú superior cuando el micrófono o la cámara estén activos.

¿Qué es el «Shadow IT» y cómo afecta mi privacidad?

Es el uso de software o hardware no autorizado por el departamento de IT. Aunque parece una forma de ganar privacidad, suele exponer al trabajador a riesgos de seguridad mayores al no contar con parches de seguridad corporativos.

Tu privacidad es un derecho, no un privilegio

La privacidad digital en el trabajo remoto no se trata de ocultar que no estás trabajando; se trata de preservar la frontera de tu identidad personal. En un mundo donde los datos son el nuevo petróleo, proteger tu información es una forma de autocuidado profesional.

Implementar estas medidas no solo te hará un profesional más seguro, sino que te otorgará la libertad mental necesaria para enfocarte en lo que realmente importa: resultados de calidad en un entorno de confianza mutua.

¿Has detectado alguna vez software sospechoso en tu equipo de trabajo? Cuéntanos tu experiencia en los comentarios y comparte este artículo con otros teletrabajadores para crear una red de trabajo más segura.